使用WifiPumpKin3钓鱼

使用Wifipumpkin3钓鱼

简介

wifipumpkin3是用Python编写wifi钓鱼攻击强大框架

可以快速方便的搭建一个钓鱼wifi,进行钓鱼或中间人攻击,免去了手动搭建环境的繁琐步骤

支持的攻击种类有:

- 恶意访问点攻

- 中间人攻击

- 死角接入点攻击

- 额外的Captiveflask模板

- DNS劫持

- 俘虏门户攻击 (captiveflask)

- 拦截,检查,修改和重放网络流量

- WiFi网络扫描

- DNS监控服务

- 凭证收集

- 透明代理

- LLMNR,NBT-NS和MDNS 投毒(Responder3)

- and more!

安装

使用环境:

kali 2021.4网卡:

RT5572-(802.11ac USB2.0)

依赖安装

1 | |

框架安装

1 | |

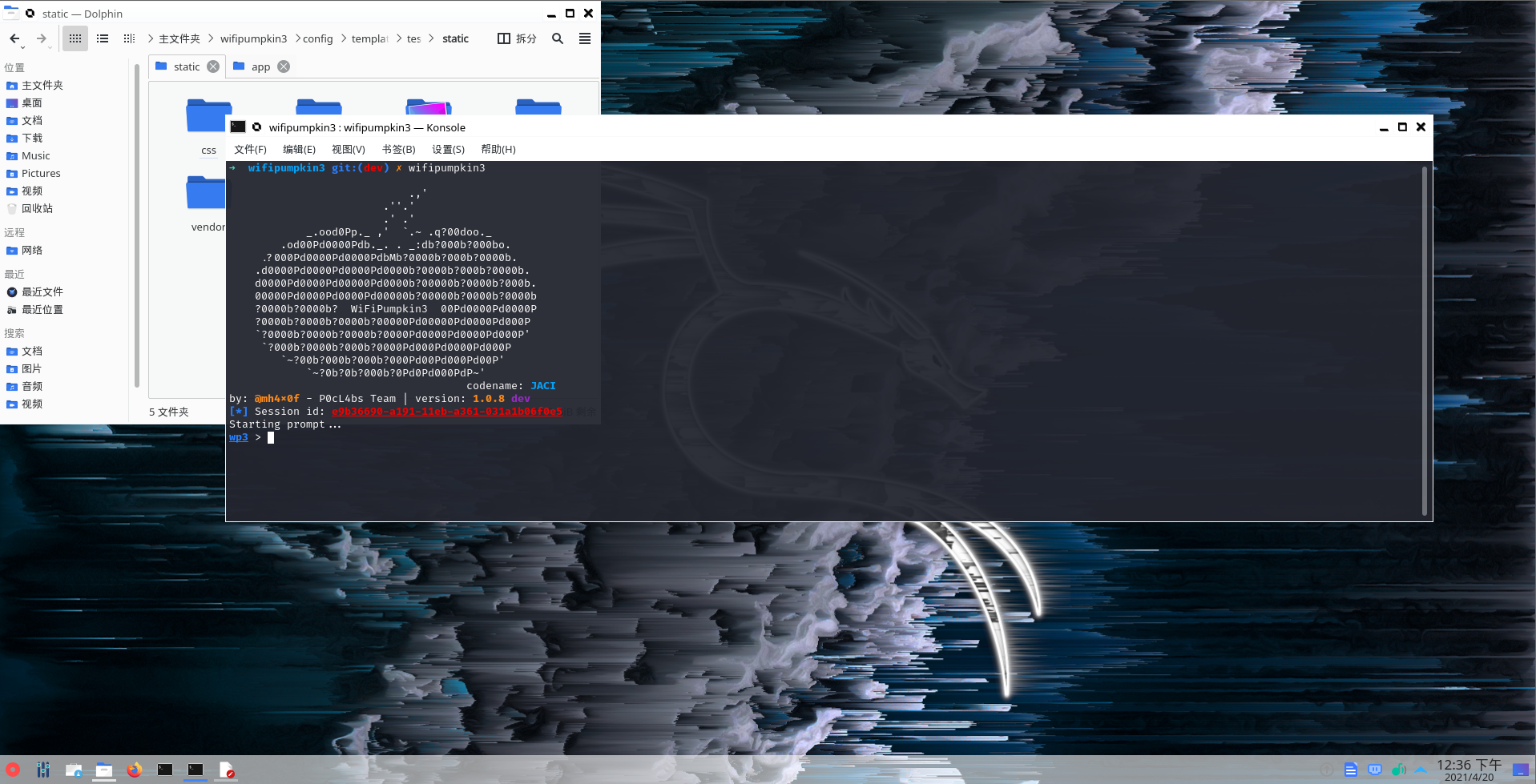

安装完成后使用sudo wifipumpkin3 命令即可开启框架

使用

搭建简单钓鱼热点

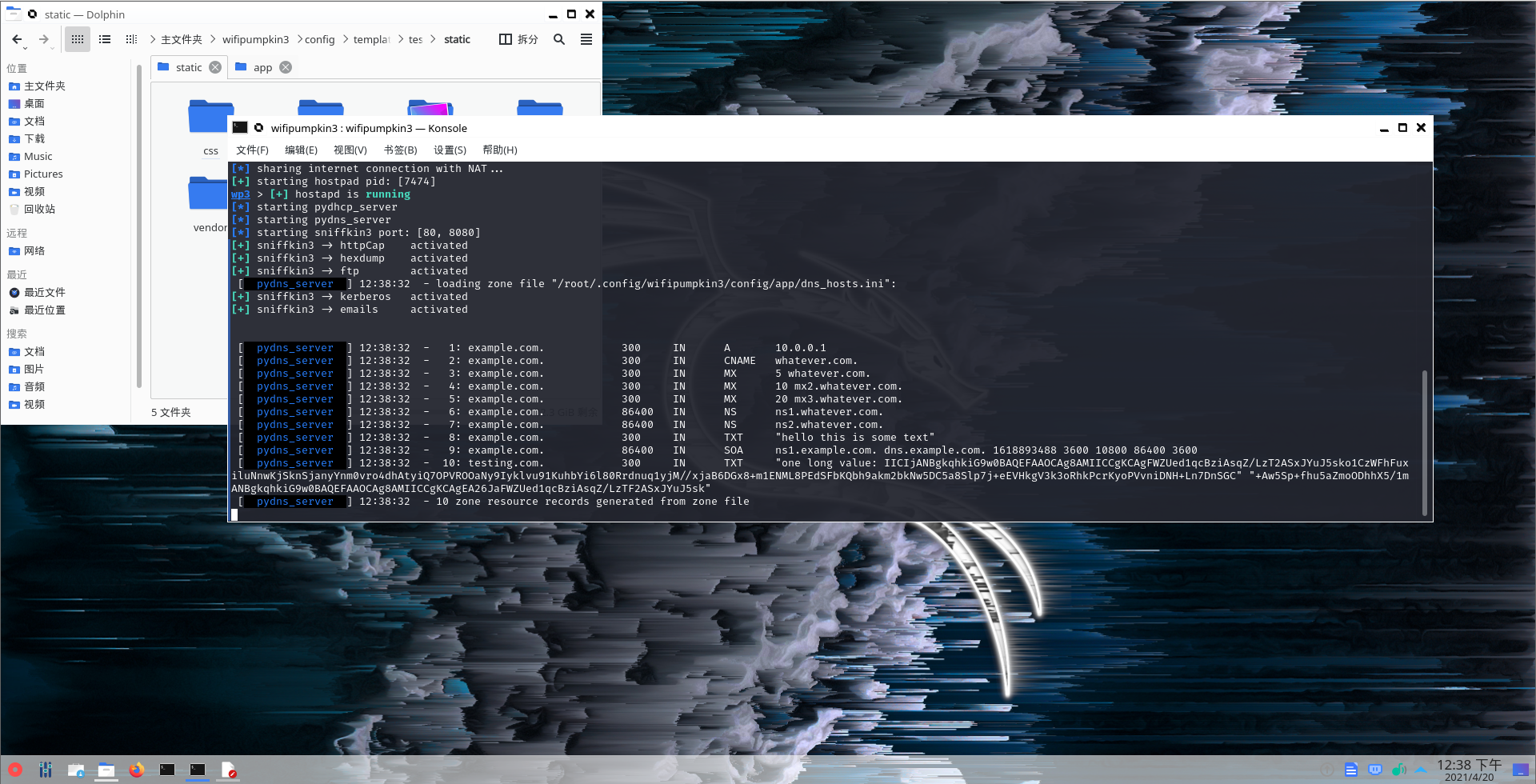

使用以下命令可以建立起一个简单的热点

1 | |

这时我们就能搜索到搭建的热点

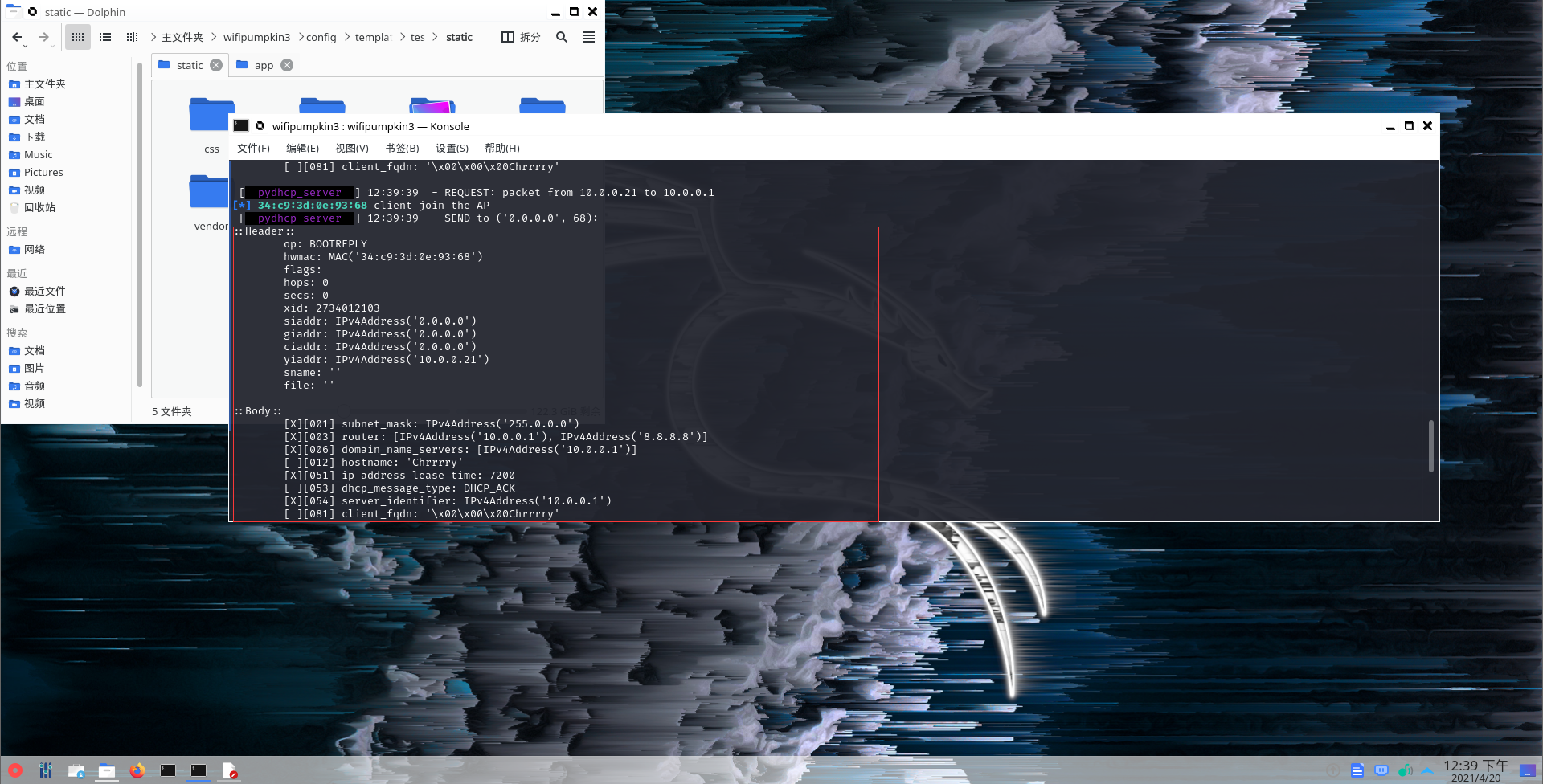

可以正常连接,同时,我们的kali上也会显示连接情况

利用Captiveflask强制用户登录

Captiveflask是框架中代理功能中的一个选项,他可以阻止连接此Wifi的用户上网,并令http请求跳转到钓鱼登录页面,从而获取用户的账号密码

以内置的登录网页为例

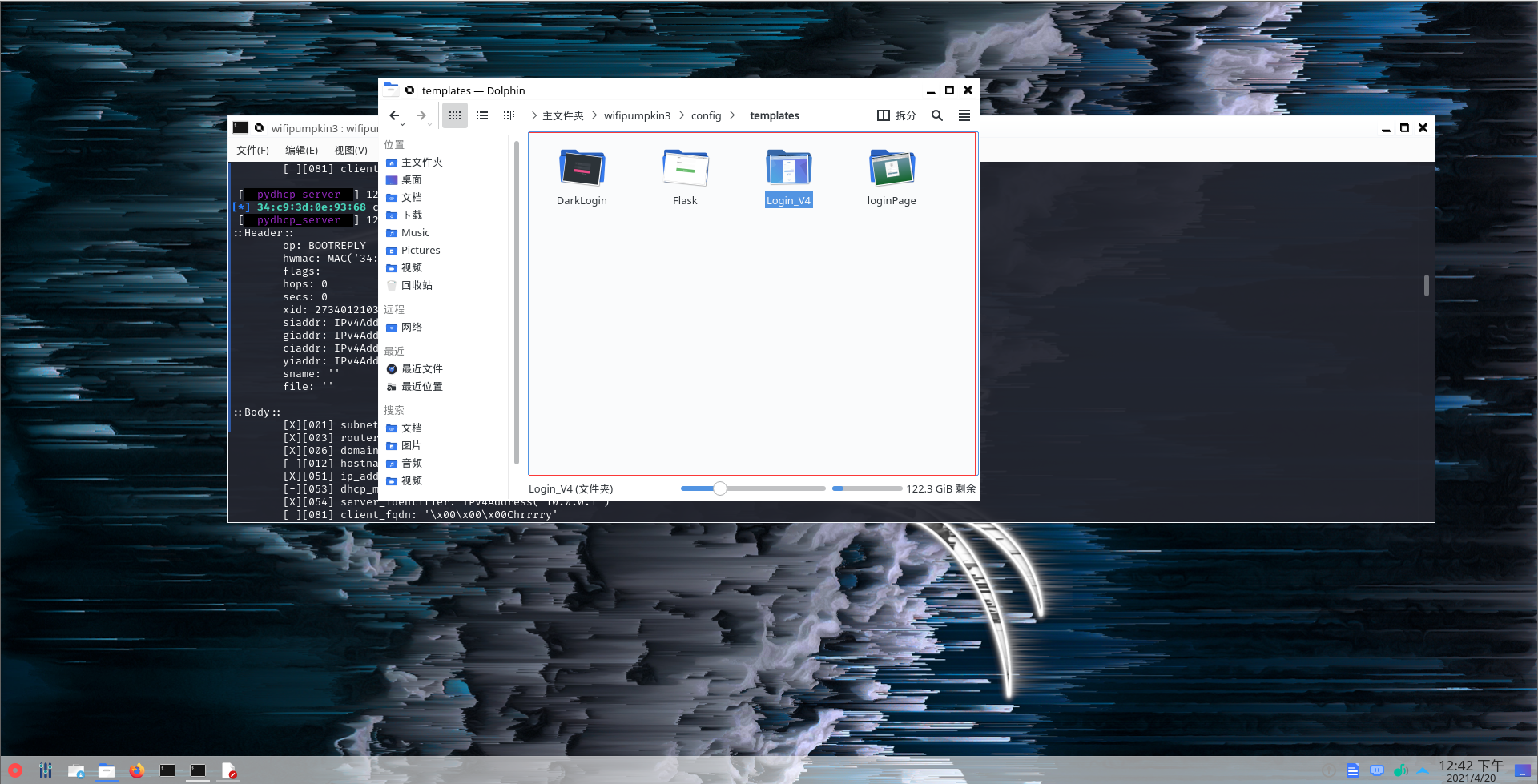

在wifipumpkin3/wifipumpkin3/plugins/captiveflask目录,有四个内置登录网页

我们此次使用DarkLogin.py

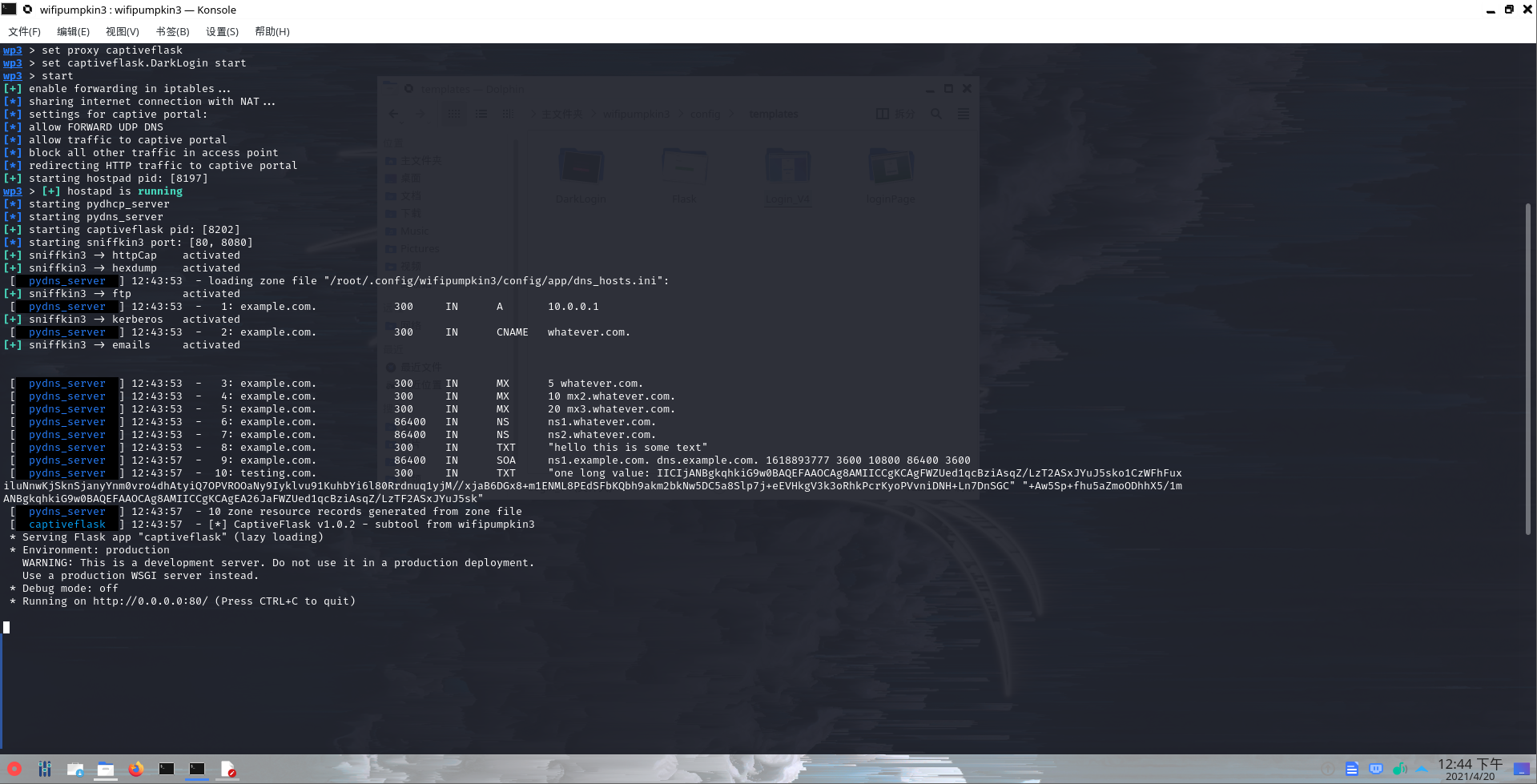

1 | |

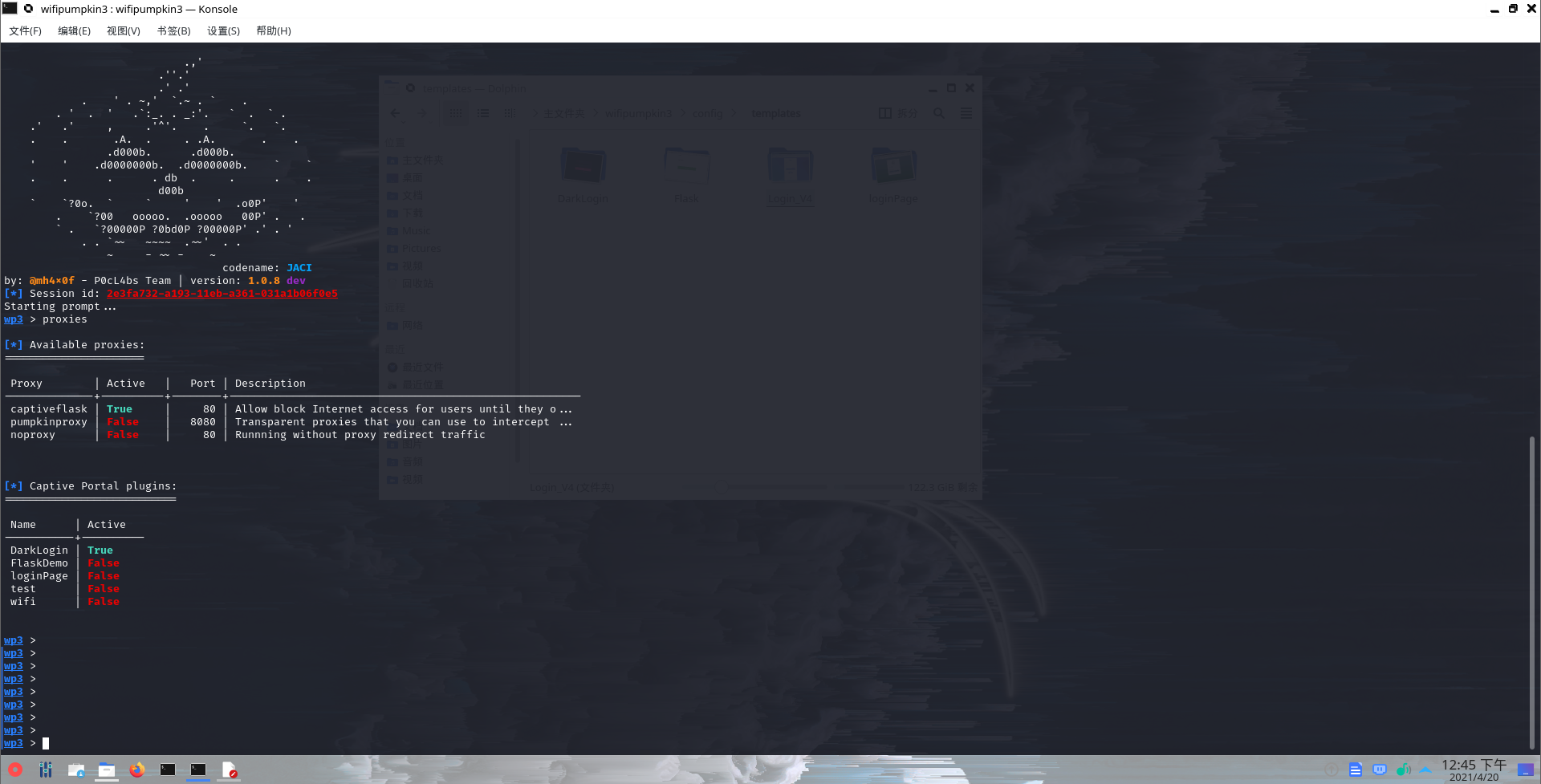

通过proxies命令可以看到现在启用的插件和代理

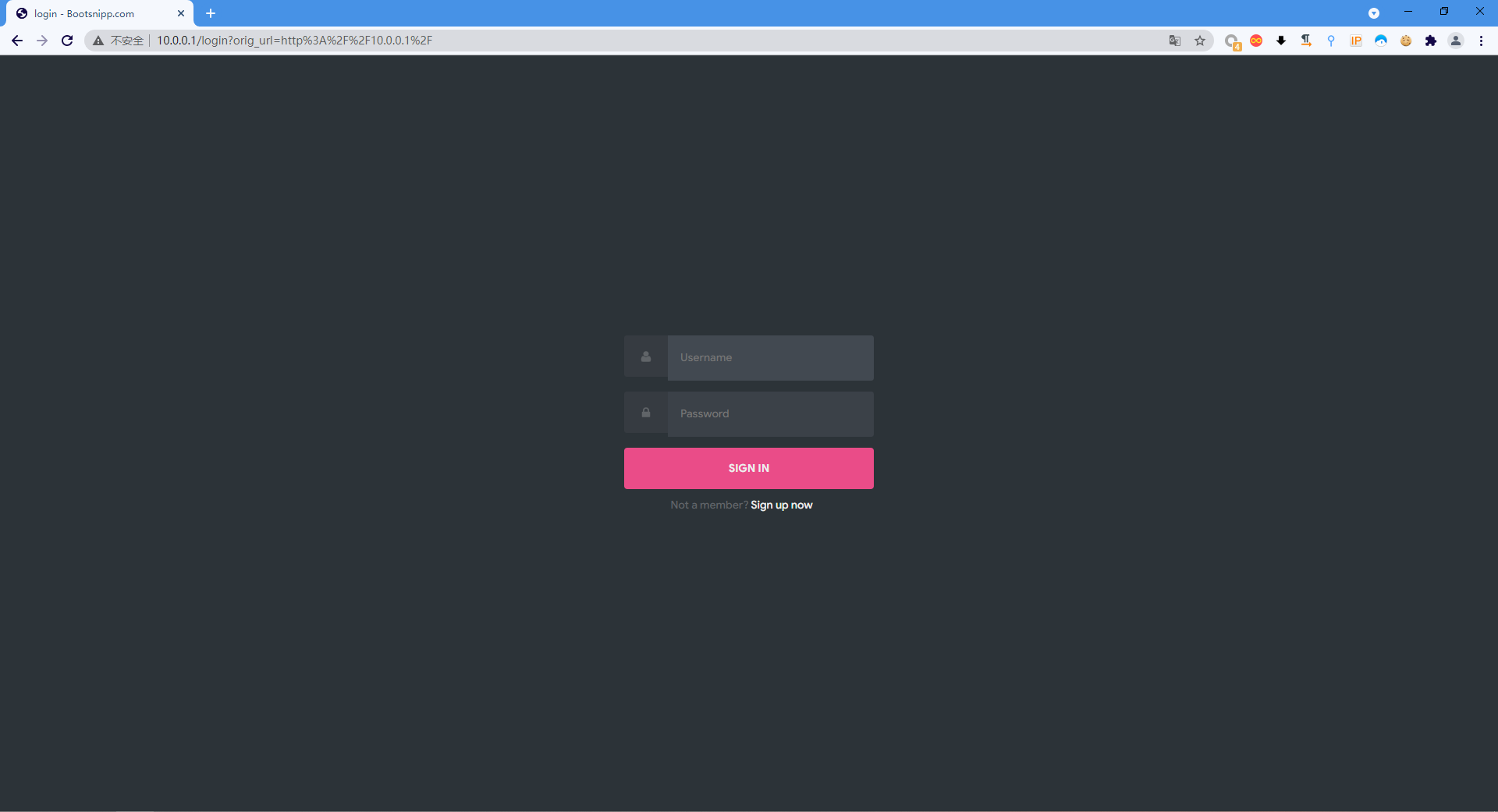

此时链接wifi,即可显示登录页面

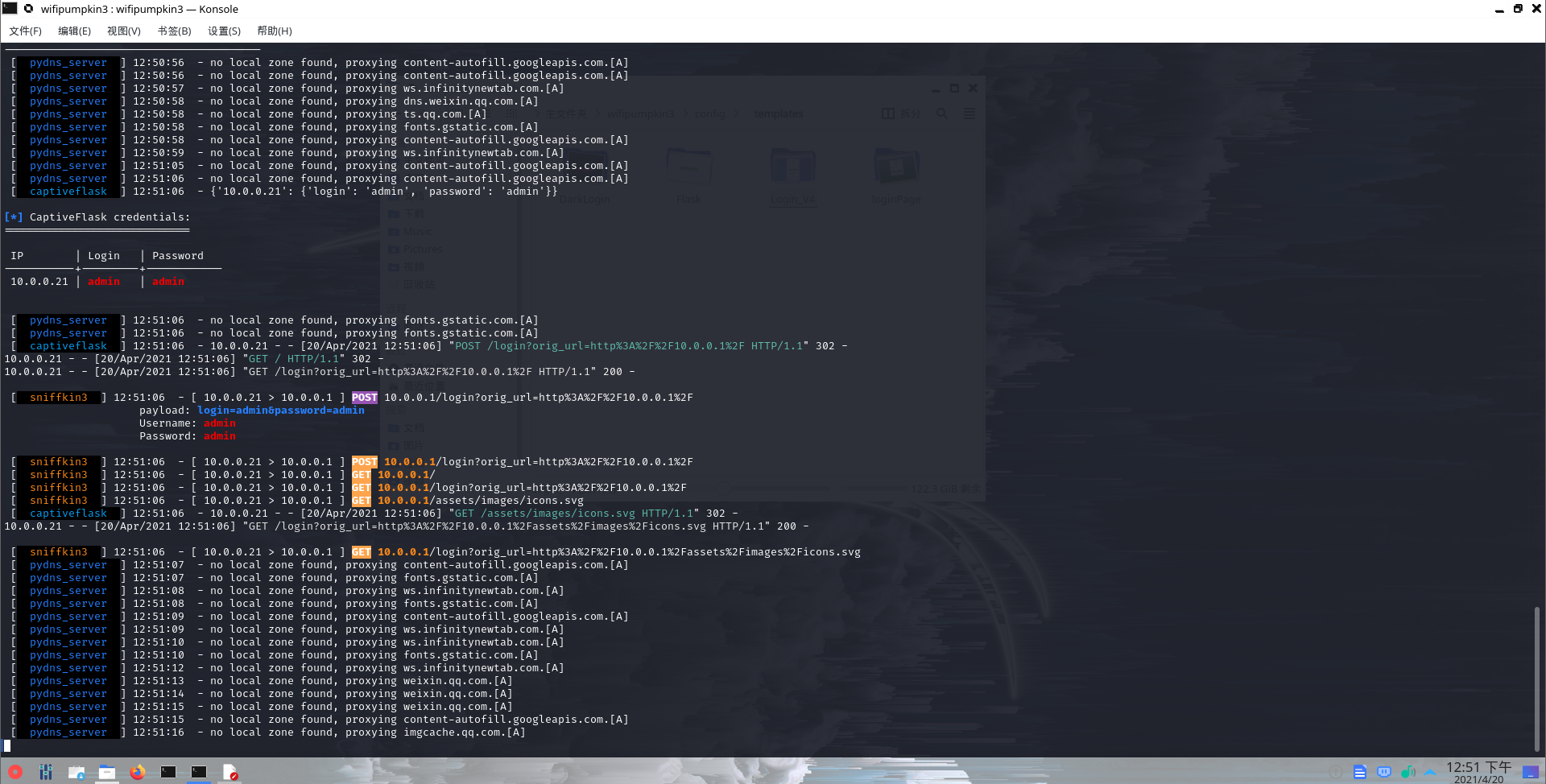

如果在此页面输入账号密码,就会被捕获

未登录前所有http网站都无法访问,但是要注意的是,此插件无法拦截https流量

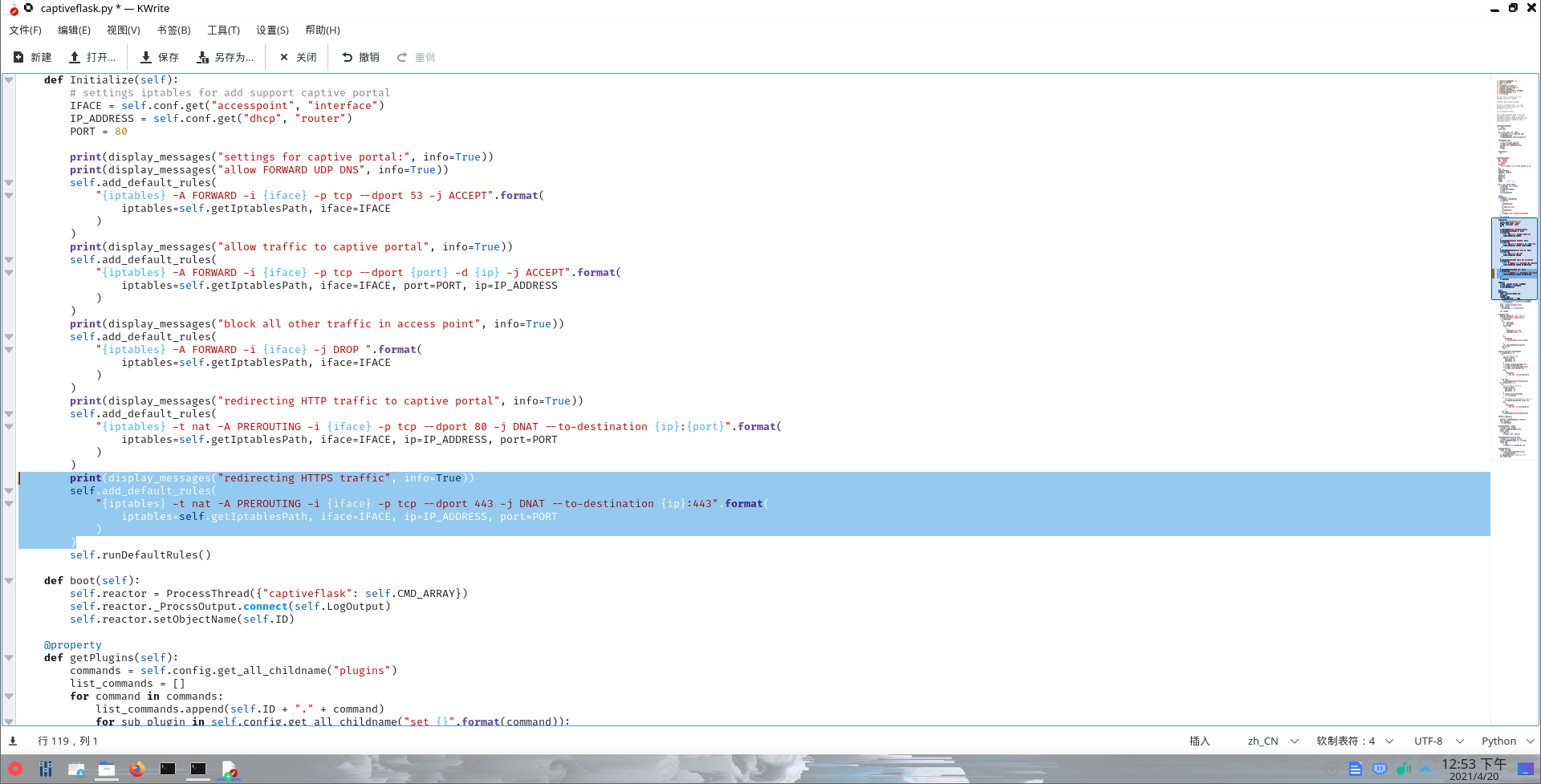

如果想要拦截https流量,需要做以下修改:

设定拦截https

首先关闭wifipumpkin3

修改wifipumpkin3/core/servers/proxy/captiveflask.py,在第119行添加如下

1 | |

此时所有https流量均转发至本地443端口

1 | |

再次访问就无法打开https页面

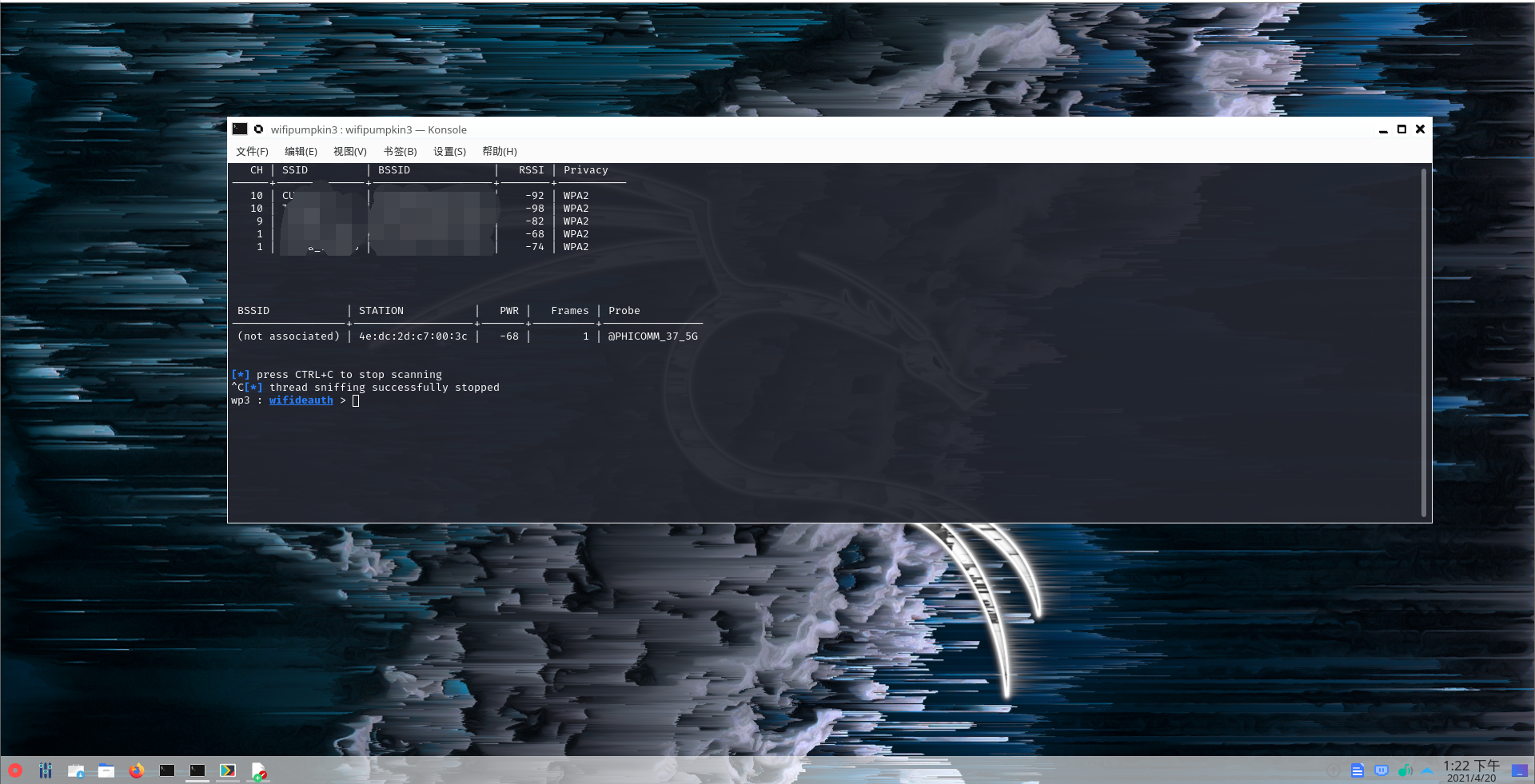

执行Wifi取消身份验证攻击

为了能让大部分设备连接我们的钓鱼热点,我们需要通过取消身份验证攻击令连接真实热点的设备掉线

什么是wifi取消身份验证攻击?

wifi取消身份验证攻击是一种拒绝服务攻击,它以用户和wifi接入点之间的通信为目标。

攻击者可以随时将带有身份验证对象欺骗地址的取消身份验证帧发送到无线访问点,令对象掉线。

1 | |

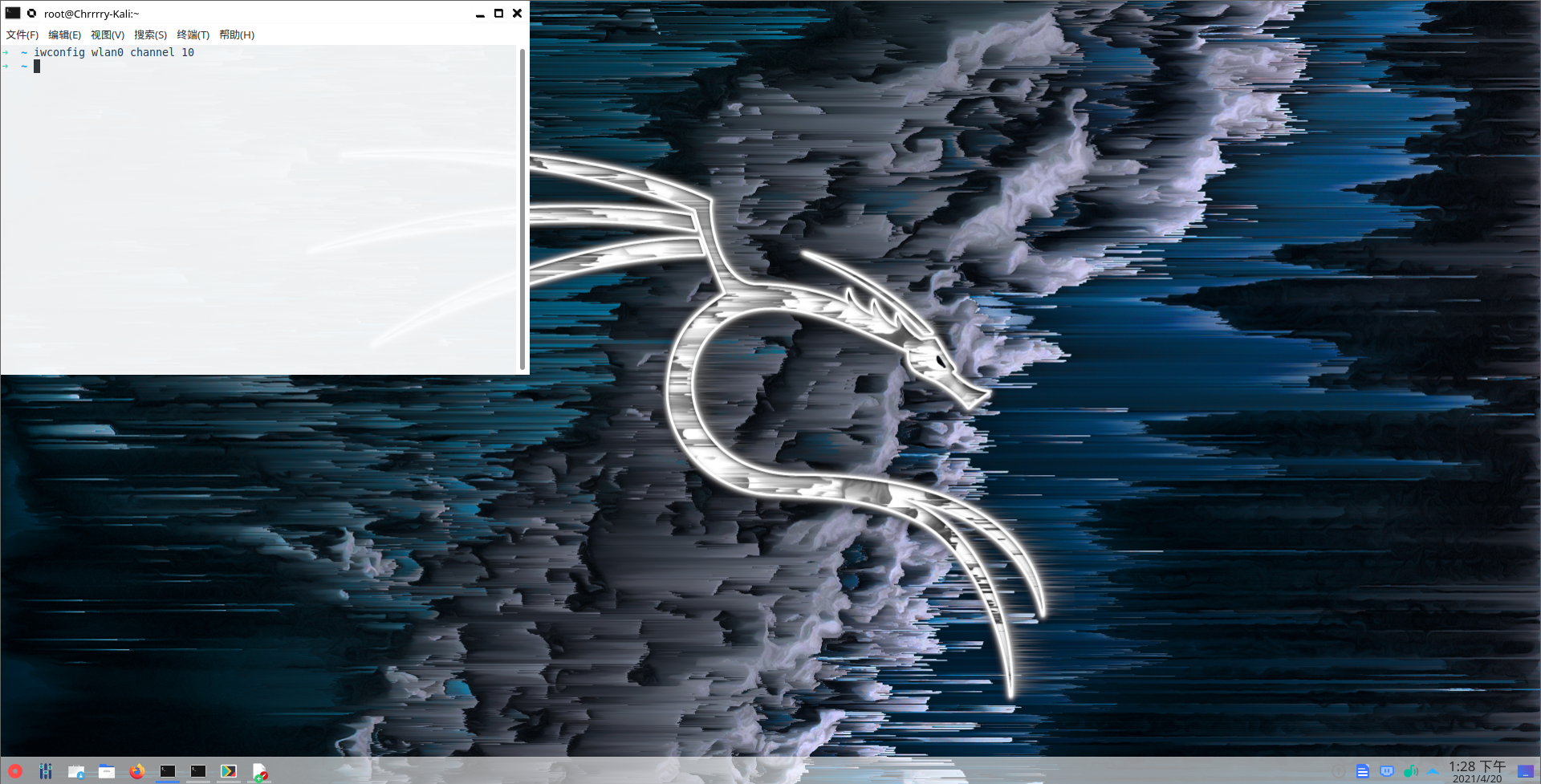

将信道切换为10

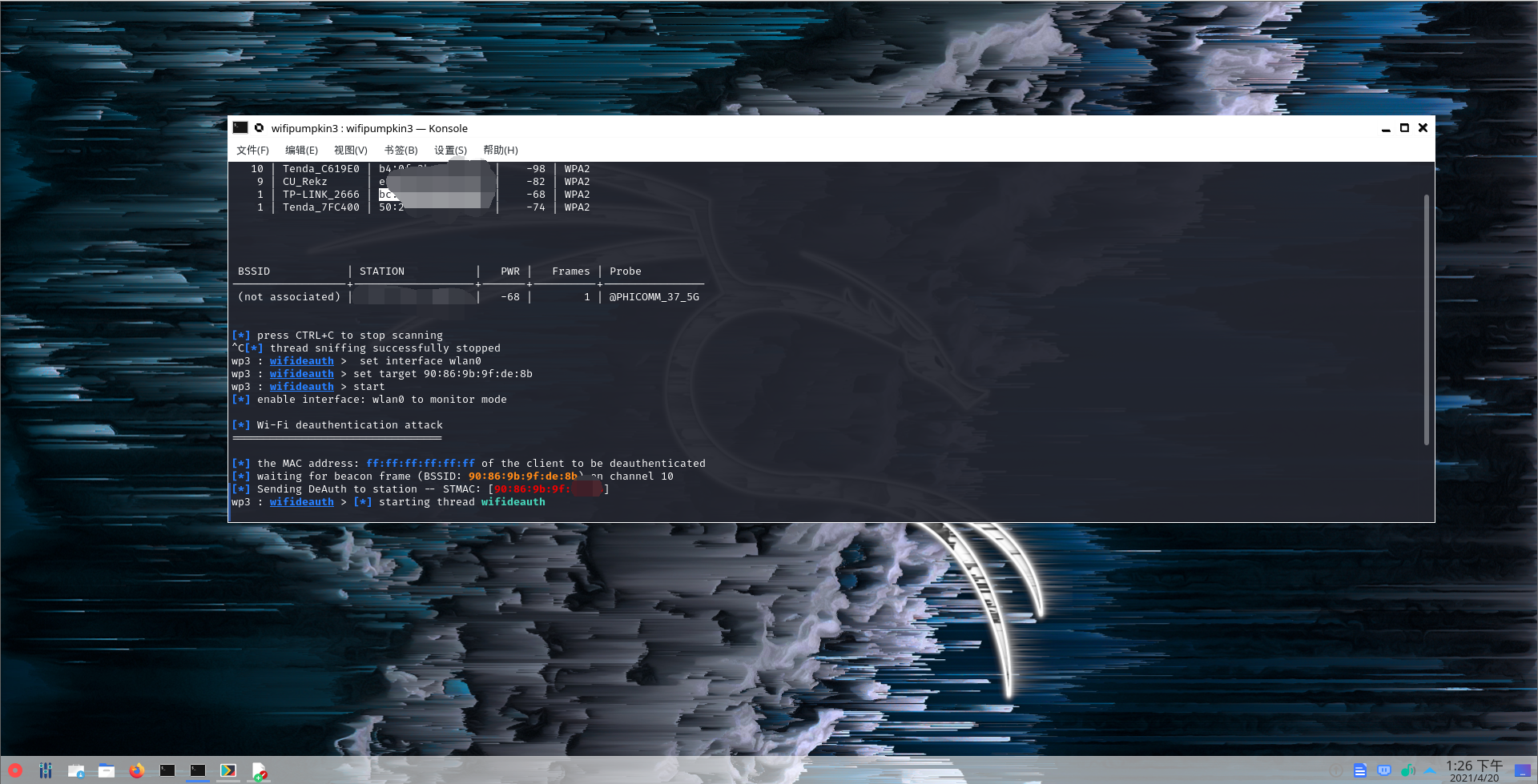

选择一个bssid

1 | |

start

运行后,目标wifi即无法连接

如果想将身份验证攻击与钓鱼热点结合使用,则需要准备俩网卡